El pasado lunes, día 4 de noviembre, España fue golpeada por una oleada de ciberataques ransomware, afectando a multitud de empresas de renombre además de a pequeñas y medianas empresas. Entre las empresas afectadas, las más llamativas fueron los consultores tecnológicos Everis y Accenture, la red de asesores legales KPMG y la cadena nacional de radio SER.

Hace unas semanas, también informamos acerca de una campaña de spoofing del email con el objetivo de estafar a las empresas.

El caso de Everis resulta llamativo dado su naturaleza de consultor tecnológico y que disponen de sus servicios de ciberseguridad propios nativos. La propia multinacional ofrece servicios de auditoría de seguridad y análisis de vulnerabilidades. Everis no ha hecho comentarios sobre lo sucedido durante la semana.

Lo más preocupante del asunto es que desde multitud de consultoras tecnológicas como Grupo Novacan, a la que pertenece esta publicación; hemos detectado que esta última oleada de ciberataques se ha hecho extensible a un amplio número de pequeñas y medianas empresas del sector industrial. Algunos proveedores de hosting nacionales han comenzado a tomar medidas debido al incremento preocupante de correos electrónicos maliciosos recibidos durante esta última semana.

¿Cómo se han producido los ciberataques?

Uno de los posibles métodos de infección ha podido ser la existencia de un encriptador oculto en el componente «Bonjuor Updater» incluido en iTunes/iCloud para Windows. Aún se desconoce con seguridad si la vía de infección ha sido esta, pero el método de infección sería similar en cualquier caso y estaríamos hablando de un encriptador que se ejecuta cuando abres un programa aparentemente legítimo.

Algunos expertos creen que el ciberataque pudo ser realizado con la familia de ransomware BitPaymer/iEncrypt, que lleva unos años afectando a grandes empresas muy concretas. Aunque el ataque no ha sido indiscriminado, se han visto afectados usuarios particulares en toda Europa. Fuentes de la SER y la consultora Española SmartHC indicaron que el ataque se había realizado con el gusano ransomware RYUK. Este ransomware tiene un mayor grado de sofisticación y utiliza inteligencia artificial para adquirir información vital y aprender sobre las empresas antes de ejecutar el ataque.

El origen de un ataque de estas características suele ser el correo electrónico en el mayor número de ocasiones. A veces llega a través de un correo malicioso que suplanta la identidad de un tercero (phishing) e invita al usuario a abrir un fichero adjunto o acceder a una dirección Web, facilitando para ello el enlace.

Los ataques suelen programarse para ejecutarse durante el fin de semana de manera que no exista persona en la empresa que pueda identificar un proceso sospechoso corriendo en un ordenador o servidor.

La diferencia en esta ocasión podría estar en que el ransomware ya encontrara el agujero de seguridad hace unas semanas y haya esperado al fin de semana del puente para actuar. Por tanto, un usuario podría haber ejecutado un encriptador ransomware hace 3 o 4 semanas para que el ataque se llevara a cabo ahora.

¿Cuál es el objetivo de los ataques ransomware?

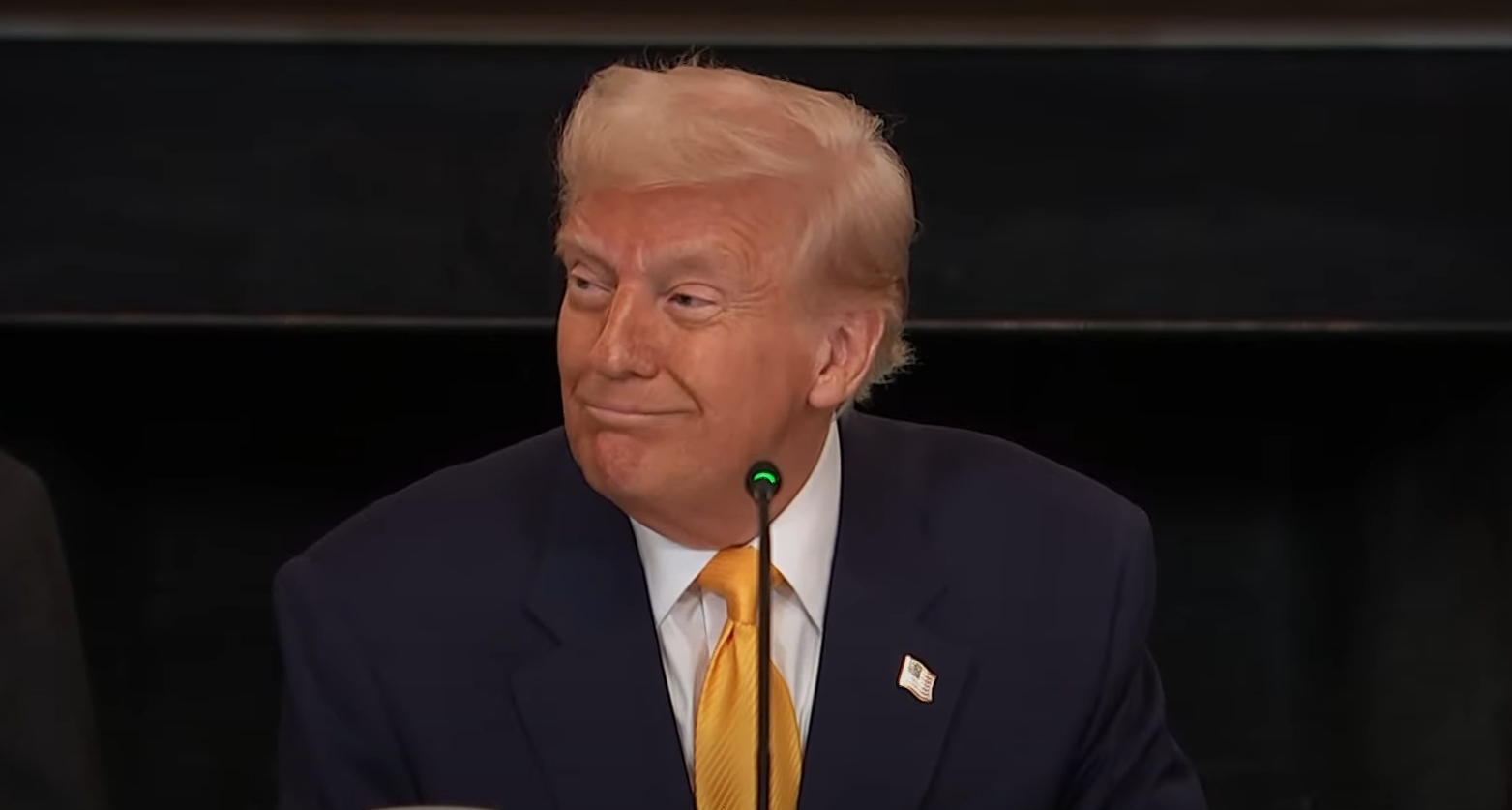

El único móvil detrás de los ciberataques ransomware es el económico casi siempre cuando se trata de pequeñas o medianas empresas. Sin embargo algunos cibercriminales pueden tener como objetivo hacer daño a competidores en el mercado que producen los mismos productos o realizan los mismos servicios que otra compañía. También es posible que se realicen estos ataques con fines políticos de manera que se pongan en entredicho las capacidades de gobiernos para atajar cuestiones críticas de ciberseguridad en el ámbito de la seguridad nacional.

Los ataques suelen llevarse a cabo desde países del Este como China. Las organizaciones de cibercriminales suelen fichar y contratar a informáticos expertos con conocimientos de hacking a través de la dark web para concertar este tipo de campañas.

¿Qué debemos hacer si sufrimos un ataque por Ransomware?

Los expertos en ciberseguridad y autoridades policiales tienen muy claro cómo actuar en estas ocasiones e insisten en nunca pagar y denunciar siempre formalmente lo sucedido. El problema es que como sucede tanto en el ámbito de la empresa privada como en instituciones públicas, tomar esta decisión no es tan sencillo como indican las autoridades. En el caso de entidades públicas como ayuntamientos, pueden estar en juego datos y hasta el propio dinero de los ciudadanos. Por otro lado, muchas medianas y pequeñas empresas pueden enfrentarse sencillamente a dejar de existir si pierden datos vitales.

Desde SocialFuturo, recomendamos las siguientes acciones y forma de proceder:

- Poner una denuncia formal ante las autoridades. Este punto es clave dado que cuantas más denuncias se produzcan desde el ámbito empresarial, más influencia tendrá sobre la inversión en ciberseguridad por partes de los gobiernos, contribuyendo a generar una mayor conciencia sobre el problema.

- Ponerse en manos de una empresa experta en rescates y prevención de ciberataques. La propia empresa recomendará unas acciones básicas a realizar.

- No esperar a tomar medidas de seguridad básicas preventivas que puedes realizar tu mismo, entre otras:

- Cambiar todas las contraseñas de los buzones de correo.

- Realizar un análisis Antivirus exhaustivo a cada uno de los dispositivos que conforman la red informática de la empresa, puestos de trabajo y servidores.

- Cambiar las firmas de correo.

- No pensar en pagar el rescate dado que no se garantiza recuperar los datos y esto fortalece este tipo de campañas. Este debería ser el último recurso.